剖析谷歌打擊廣告欺詐的秘密戰爭

在倫敦的聖吉爾斯高街九層的一間會議室中,俄羅斯工程師Sasha 啟動了一台電腦,並開始指導我。「首先,讓我們登陸一些網站。AdAge.com,這個網站怎麼樣?」他命令道。當這個網頁在我的瀏覽器中加載的時候,在左邊的一個窗口中運行著一系列的代碼。幾秒鐘以後,Sasha 解釋了剛剛發生的故事。「我擔心當你在與我們的團隊溝通的時候,你不應該只是在我們告訴你的時候你才去登陸一個網站。這台嶄新的電腦已經被感染了,您正在參與一個殭屍網絡。」

事實上,我正在鏈接的網站並不是AdAge.com,這意味著我被攻擊了;訪問這個網絡上的任何網站都會感染這台電腦。但是Sasha 看起來似乎很享受我的這種不自然,他的工作才剛剛開始。Sasha 是谷歌的秘密反欺詐團隊。該團隊的100 多人的主要工作是和那些不知數量的網絡罪犯開戰,這些網絡犯罪包括那些積極侵吞數字廣告行業的數十億美元資產的人,他們主要通過建立機器人流量來代替人類的訪問量。和谷歌的很多神秘的項目一樣,該小組從未向外界宣布其尋找殭屍網絡的方法,或是允許其他人進入辦公室來觀察整個過程。但是,當Sasha 打開電腦的那一刻,這種沉默結束了。

對於網絡的參與者,無論大小,數字廣告欺詐都是一個明顯的日益增長的問題。由於廣告收入與數字媒體流直接相關,這些數字媒體流包括電視、打印等,同時也伴隨著數字化運動走向自動化,因此已經把這個空間變成沃土一些互聯網上最糟糕的演員。根據反欺詐公司White Ops 和國家廣告商協會的一項研究,在2015 年由於廣告欺詐產生的損失將達到63 億美元。全球最大的廣告科技公司谷歌損失將會最大,因為每天通過其廣告服務器、自動買盤平台和廣告交易系統運行大量的事務。如果廣告商認為該公司的操作充滿了欺詐,他們可以將資金投往其他地方,那麼商業就會發生動搖。

關於谷歌的廣告技術霸主地位的最佳推算來自於Ghostery 公司的一份數據,Ghostery 是一家專注於監測網站廣告的廣告科技公司。在2013 年9 月出具的一份預估中,Ghostery 發現谷歌服務了3160 億次的廣告。而排名第二的OpenX 公司只有844 億次。這樣的分量意味著當谷歌面對廣告欺詐時,它也會將其放到適當的位置,從而導致鬥爭。截止目前,該公司主要通過在幕後與廣告欺詐進行抗爭,但是這樣其實很難解決問題,其中的部分原因將會呈現。

「我們認為通過分享我們的對於此事的觀點和立場等或許也可以幫助其他的產業面對這樣的問題。」谷歌視頻和顯示廣告產品副總裁Neal Mohan 說。谷歌的決定促使我在春天的跨越大西洋的旅行,只為參與到Sasha 及其同事中,因為他們開啟了世界上最重要的、保護網頁最好的秘密單元。雖然他們說的每一句話我都記錄在案,但是Sasha 和他的一些同事要求只提到他們的名,因為擔心他們的安全問題。「因為這也是有組織的犯罪,因此我認為大膽說出對這種行為的反對不是一種好的方式。」其中一名成員說。

感染

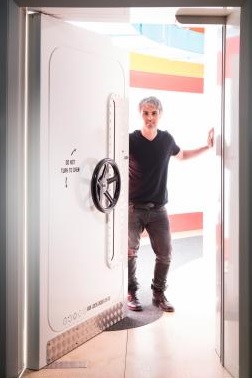

當Sasha 在兩台監視器上工作的時候,陽光正好通過巨大的窗戶落在辦公室的地板上。六位反欺詐團隊的隊員稀疏地坐在這個房間中,而訪問這個房間的唯一方式就是通過一個帶有圓形拱頂狀手柄的笨重的門。這位說話帶著濃重的口音和近乎逗樂的音調的Sasha 開始挖掘AdAge.com 的網站代碼,直到他發現了幾行「開拓者」的代碼——這是黑客慣用的攻擊電腦的代碼。當這些代碼撬開了電腦的大門,幕後的操作者就可以在電腦中安裝程序,從而完全控制電腦。對於一個廣告欺詐者來說,這種控制非常重要。這使得他可以在後台使用這台電腦來訪問網站,並且電腦的主人卻渾然不知。

通過個人電腦施行電腦欺詐是其最主要的特點之一。這種黑客攻擊個人機器,稱為寄生蟲,和計算機瀏覽互聯網可形成殭屍網絡,這意味著可以盡可能多地抓住廣告商的錢袋子。通過個人電腦進行操作也可以幫助殭屍網絡操作者逃避監測。通過多樣化的IP 地址和地理位置,他們可以將自己隱藏起來。「開拓者」可以通過多種途徑來侵入別人的電腦,包括Wifi 網絡,包含惡意代碼的廣告(惡意廣告),劫持家用路由器,垃圾郵件和黑客攻擊的網站等。當你不行遭遇上面的任何一種情況時,「開拓者」都可以悄無聲息地進入你的電腦。「普通的使用者根本就無法察覺這些事情。」Sasha 說。你甚至都不用操作也會受到感染。

儘管Sasha 宣布我正在使用的電腦被感染了,但是如果他沒有打開WinLister 程序,那麼這一切也是無從察覺。WinLister 可以在電腦的隱藏窗口中提供更多信息。在這裡,他發現了一系列的IE 窗口,所有最大化的尺寸,所有隱藏的和所有標籤的信息。當Sasha 讓這些窗口顯示的時候,它們就出現在屏幕上,同時光標跟踪顯示關頁面上的鼠標的運動。當Sasha 放下鼠標的時候,光標繼續運動和點擊。像這樣令我驚奇的發現卻引來了他們的陣陣笑聲,沒有解釋。或許他們並不想將這些他們每天所做的事情都給局外人解釋。

蜘蛛俠

對於欺詐者來說,從感染的電腦上獲得錢是一種簡單的過程。這裡有兩種途徑:你可以將流量賣給發行商,他們可以賺更多的收入;或者你成立自己的網站,將流量引到這裡來,並且賣自己的廣告。雖然通過殭屍網絡賺錢的方式很直接,但是監測他們則是另外一回事。知道殭屍網絡是一回事,但是要確定廣告是否真的展示在人類面前則是另外一回事。

當Sasha 移除機器腳本的時候,負責谷歌的查找殭屍網絡操作的Douglas de Jager 則坐在房間的後面,觀察著整個過程。de Jager 先生是一位自信滿滿的說話直接的南非人,他在去年早些時候將自己創辦的反欺詐公司Spider.io 出售給了谷歌。雖然他的團隊成員是那些坐在監視器前面的工作人員,但毫無疑問他是那個發號施令的人。很早的時候de Jager 先生髮現了網絡上的這些魔鬼。「我們就是壞人中的一員。」他開玩笑說。他的第一家公司,BytePlay 為一些經紀人抄襲內容,這些經紀人覺得中間人可以在較小的網站上捕獲信息來賺錢。該團隊很快意識到BytePlay 很可能成為網絡魔鬼。賣掉BytePlay 公司後,de Jager 先生決定創辦Spider.io 公司來與這些暗黑操作勢力做抗爭。「我希望能夠阻止人們使用這些我曾經創造過的類似技術來作邪惡的事情。」

當Spider.io 公司被谷歌收購的時候,公司一共有七位工作人員,這筆交易提供了訪問谷歌計算能力的機會,因此可顯著加快其進程。「曾經需要花費一天時間才能完成的事情,現在幾乎一瞬間就可以完成。」de Jager 解釋說。當然者也為團隊帶來了新的元素:限制。Spider 必須和谷歌的銷售團隊磨合,從而避免利益衝突。

看起來Spider 與穀歌公司相處得很好。原團隊成員和新同伴之間的關係非常明顯,者就像聚集在精釀啤酒有限公司的船員,這裡是一個溫馨的家庭倫敦酒吧,很容易進入,但很難留下。經過幾個小時的非正式談話後,團員開始各自去用晚餐了。在出來的路上,一位資深的谷歌員工告訴我在Spider 的收購這件事情上他是多麼地高興。

當de Jager 先生從另一邊走過去時,這些「壞孩子」已經變得遠不是成熟能概括的了。他說,惡意軟件曾經主要用於銀行詐騙,但雙身份驗證嚴重降低了其盈利能力。然後,黑客開始信用卡詐騙,但是現在其安全程度也非常高了,即使你可以僅花數美元就可以買數千張激活的信用卡,但是這些卡並無用處。接下來就是比特幣開採,這些黑客攻擊的機器可用來挖掘這種加密貨幣。但是這也變得無利可圖,只剩下廣告欺詐成為網絡犯罪分子最賺錢的事業。「現在我們正在面對的是將惡意軟件用於廣告欺詐的時代。」de Jager 說。而廣告業才開始抓住這個問題。

發現欺詐者

首次看著惡意軟件二進製文件時,那種感覺非常令人不安。其加密程序看起來像是計算機可能生成的最難懂的亂碼的集合。該團隊的新成員Sebastian 在我的旁邊坐下來,面對著檢測器,然後調出了一個文件,並試圖跟我解釋這些令人疑惑的代碼——"15 68 C8 58 00 10 57 8B"意味著「獲得殭屍網絡的DNA」。二進制是一個殭屍網絡的引擎,指導著受感染的電腦如何瀏覽網頁。它會告訴電腦應該訪問哪些網站,在網站頁面上停留多久,需要做什麼等等。谷歌的反欺詐團隊通過一些資源獲得源代碼,包括VirusTotal(一家惡意軟件掃描公司)。然後,它必須反向設計代碼,以了解一個特定的殭屍網絡的特點。

二進制解碼是該過程中非常重要的一步,可以讓該團隊完全重現腳本。「一旦我們理解了它的工作原理,它告訴我們它是什麼,從而可以辨認到訪問該網站的用戶必須也有同樣的惡意軟件。」該團隊的產品經理Vegard Johnsen 說。這些在我們面前的顯示屏上顯示的特定的殭屍網絡二進制包含了150 個行動,每一個具體的指令都意味著一次人類訪問網頁。例如,該程序指示電腦創建一個隱藏窗口,使用IE,並且讓該窗口全屏顯示,無聲,並且讓目標用戶鍵入「利寶保險」,隨機地移動鼠標。這種包含150 個程序相對來說比較簡單,一些腳本文件包含了超過2000 個指令。這些二進制是如此詳細,你可以通過它去感覺這些代碼背後的人。「你知道有一個人坐在這裡,選擇這些東西,然後寫下這些代碼。我們確實想知道,坐在屏幕那邊的掙了很多錢的團隊究竟是什麼樣。」Johnsen 先生說。

通過他們的留言板,我們可以對這些詐騙者有更全面的了解。谷歌的團隊監視著這些論壇,觀察著這些壞事者買賣感染的電腦。在我拜訪的時候,該團隊向我出示了中間人的職務,包括「詐騙者勿擾」的警示。當然,中間人是指那些誰也欺騙了的人,而不是廣告騙子。這些黑色市場以其自身的規則運行著。當貨物進行交付時,錢可以放在這裡的一個信譽系統進行託管。「有一點我們至少應該承認,那就是他們也在這個欺騙市場裡投入了很多的努力。」Johnsen 先生說。然而,這些詐騙者也不是刀槍不入的。和他們開發的機器人不同,他們也會像人類一樣犯錯。而那些看起來微不足道的錯誤,往往是谷歌工作人員的切入點。

信號

長時間關於欺騙的對話當然需要足夠的咖啡,而這也是谷歌最有名的微型廚房的分內之事。每一次從屏幕前退下來,有時候會持續兩個小時,他們都會到咖啡機旁,利用這個機會來暫時忘卻那些像素和數字。而這樣的時刻也是必須的。當谷歌的打假鬥士完成了重現腳本的任務後,他們留下了一個關於殭屍網絡的行為的詳細腳本。感謝谷歌,這種腳本可以迅速進入谷歌的數據庫,然後去找到和這些腳本相匹配的受攻擊的對象。

作為該程序的一部分,谷歌的團隊需要將其與殭屍網絡的特點和所謂的「信號」想匹配。這些特點非常直接。它們是任意類型的自然行為,例如點擊率,轉化率,所用瀏覽器和甚至點擊頁面等。一個殭屍網絡群向我展示了叫做z00clicker 的指示文件,它可以指示寄生蟲來任意連接頁面上的兩個點,並沿線移動,點擊任何它所穿過的東西。然後殭屍網絡,就會在留下一個獨特的廣告創意的模式——如果你願意,甚至可以留下簽名。而通過z00clicker 顯示,在邊緣的點擊密度非常大,而在中心的行為則小很多。

這些特點非常重要,但是當谷歌將這些任務標記為非人類行為時,它卻拒絕發行商支付該服務的費用,即不收取一分一毫的廣告費。你需要更多的信息來確認這一點,因此信號也就顯得尤為重要。信號是一種在正常條件下不會存在的行為,但是卻是詐騙者在編程時必須用到的。「我們的工作是試著找出這些參與者不小心洩露的微弱信號。這也是我們判斷是否來自受感染的電腦的信息流的一種重要方式。」谷歌團隊對這些信號守口如瓶,因為其中的許多都還活躍著,一旦公佈,詐騙者就會相互通風報信。

該團隊也提供了幾個例子,但是,從ZeroAccess 來的信號就顯得非常特別。ZeroAccess 是一種在2013 年由微軟幫助消滅的殭屍網絡,但是又復活了。讓我們試著來理解一下:通常情況下,重置瀏覽器會在cookie 域產生一個「0」。但是,ZeroAccess 在其中植入了一個空格符。殭屍網絡會在每個瀏覽重置會話之前重置瀏覽器的cookie,因此出現的空格也很有規律。這種信號已經足夠判定是否是ZeroAccess 產生的信息流。但是通常情況下Google 需要同一時間出現的很多信號來判斷這種信號來自於某一特定的殭屍網絡,然後銷毀它。

Powerdrill 系統

任何可以和邪惡力量抗爭的好的力量都需要硬件上的支撐。對於蝙蝠俠來說,這就是蝙蝠車;對於Frodo 來說,這就是指環。對於Jedis,這就是光劍。那麼對於谷歌來說,這就是「Powerdrill 系統」。這是一種非常奇怪的計算系統。它可以在五秒鐘之內處理數千億個單元的數據。它可以將數據以圖標圖表和其它圖形表示,可使人們有可能發現非人類流量的不規則性。在介紹這個工具的時候,de Jager 僅僅是貼上了一個標籤「這是一隻恐龍」。該團隊的另一名成員Phil 打開檢測器,然後打開了Powerdrill 屏幕,顯示的是來自四個IP 地址和一個網絡服務器的全部流量。十天之內這些流量在谷歌的一個網絡中產生了大約1 億個廣告點擊。「這些流量是真實的,這是使用的三天前的數據。」這些流量的總量是如此巨大,這十天之內它可能打亂了無數的廣告活動的結果,而今天它仍然在運行。「這也有可能人為抬高了廣告活動的點擊率。」Phil 說。令人困惑的是,這種流量並不是殭屍網絡的一部分。「這家公司其實是一個廣告驗證服務。」Phil 這樣說道。這家公司的任務時瀏覽整個網頁,並且盡可能多的採樣廣告,盡可能通過點擊來記錄每一個廣告所導向的頁面。

將此類信息與其他公司分享,從而打擊行業的造假問題還有很長的路要走,而谷歌看起來已經開始這麼做了。de Jager 說,他們團隊已經開始公佈壞流量的詳細信息,並且提供一切披露的信息,包括廣告驗證公司創造的流量以及檢測到某些殭屍網絡的詳細信息等。de Jager 希望谷歌的這種行為可以鼓勵其他公司公佈他們的發現,聯合起來幫助行業打擊廣告詐騙,從而使得詐騙者無利可圖。「我們的目標是增加他們的犯罪成本。廣告詐騙本身並不應該成為賺錢的溫床。」

在這個目標上,谷歌團隊是否獲得了明顯的進步還很難說。在我拜訪期間我也看到了鬥爭行動,我也聽到了可以消除問題的數十個解決方案。但對廣告欺詐的戰爭是如此的不透明,以至於如果我報導他們正在贏得戰爭,或者說正在抗爭,這看起來都是虛偽的。如果戰爭勝利的那天到來,de Jager 先生有一個計劃。他開玩笑說,他可能會去度假,去展示那些被揪出來的網絡犯罪分子的海灘度假。去喝一杯?誰知道呢?

文章來源:Ad Age,由TECH2IPO /創見楊超編譯,首發於創見科技(http://tech2ipo.com/)